(ISC)² Austria Chapter & ISACA Austria Chapter laden ein:

Cyber Sicherheit zeigt Zähne - Trends | Regularien | Vorgaben | Entwicklungen 2017+

Datum: Donnerstag, 12.10.2017, 09:00 - 19:30 Uhr

Ort: Kunsthistorisches Museum Wien - Bassano Saal, Maria-Theresien-Platz, 1010 Wien

Die lokalen österreichischen Chapter sowohl der ISACA als auch der (ISC)2 laden unter dem Thema "Cyber Sicherheit zeigt Zähne - Trends | Regularien | Vorgaben | Entwicklungen 2017+" am 12.10.2017 zu einem ganztägigen Event im Bassano Saal des Kunsthistorischen Museums. Ganz im Sinne des Themas wird in den geplanten Vorträgen auf unterschiedlichen Ebenen (regulatorisch, organisatorisch sowie technisch) auf den momentan stattfindenden Wandel bezüglich der Wahrnehmung von Cyber Sicherheit eingegangen, vom "Nebenschauplatz" zum (auch gesetzlich und regulatorisch getrieben) Hautpschauplatz in unserer heutigen digitalen beruflichen Welt.

Anmeldung - siehe unten.

Informationen zur Anmeldung:

Die Veranstaltung ist für Mitglieder des (ISC)2 Austria Chapters ODER des ISACA Austria Chapters kostenfrei.

Bei Verhinderung bitten wir angemeldete Personen bis 10 Tage vor der Veranstaltung uns dies in Form einer Absage mitzuteilen. Andernfalls werden wir eine "No-Show" Gebühr von 50 Euro verrechnen.

Für Nicht-Mitglieder wird eine Veranstaltungsgebühr von 100 Euro verrechnet.

Die Anmeldung ist bis 31.07.2017 NUR für Mitglieder des (ISC)² Austria Chapters ODER des

ISACA Austria Chapters möglich.

Die Anmeldung wird für Nicht-Mitglieder ab 01.08.2017 geöffnet.

Sponsored by:

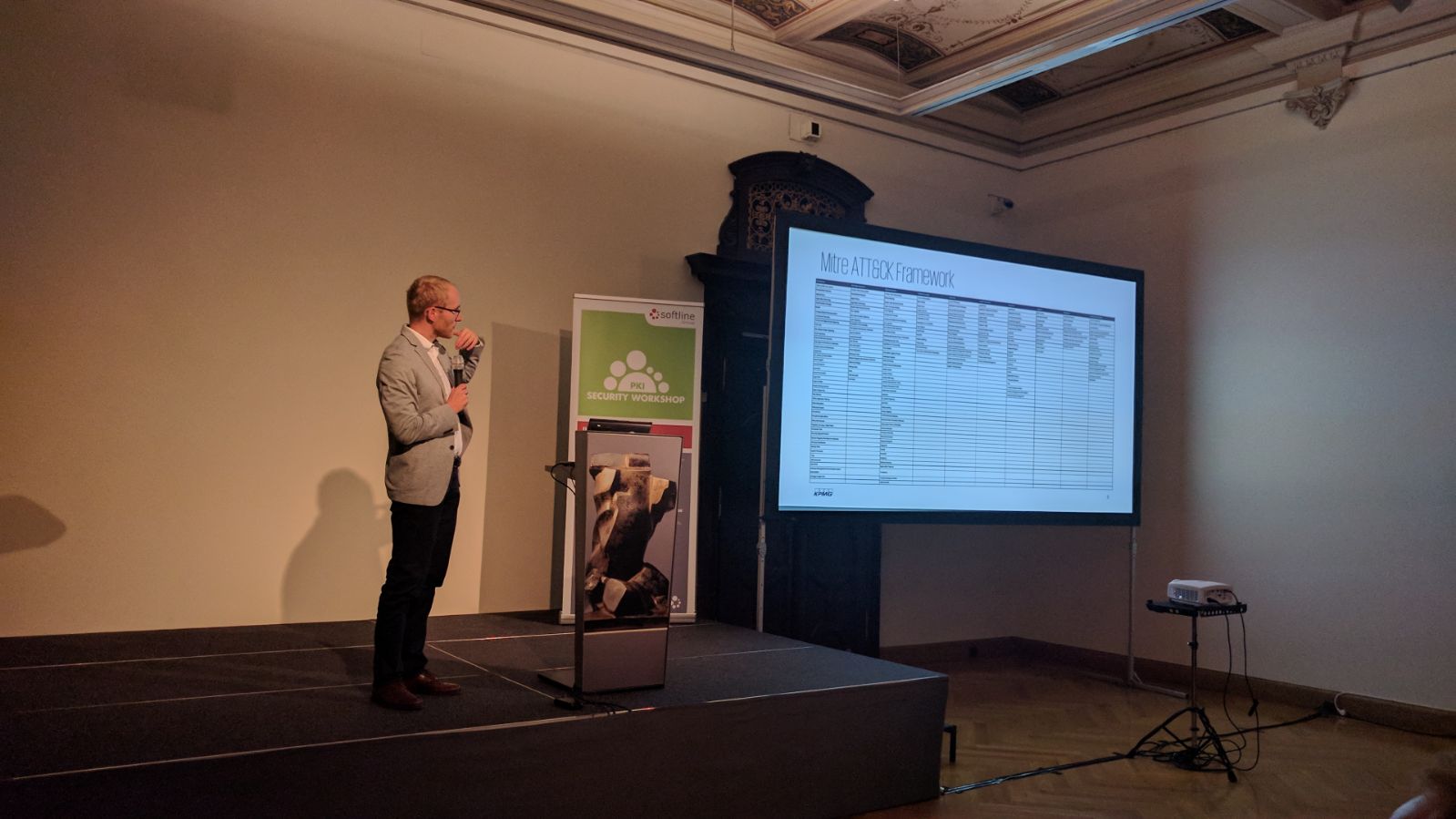

Event Impressions

Agenda

09:00: Öffnen der Türe Maria Theresien-Platz | Registrierung bei Stehtisch im Eingangsfoyer & Welcome Coffee

10:00: Eröffnung & Einleitung, Gernot Goluch, CISSP, CSSLP & Maria-Theresia Stadler, CISM CRISC

10:15: IT-Risiko/IT Sicherheit im Fokus der Aufsicht, Anna Muri, Stefan Unteregger, Andreas Griessner, CFA, CIA, CISA

10:45: Umsetzung der NIS-RL in Österreich – Aktueller Status - Gernot Goluch, CISSP, CSSLP

11:15: IoT Security Toolkit, Franjo Majstor

11:45: Mittagessen

13:00: Ergebnisse der EY Datenschutzstudie 2016/2017 für Österreich, Gottfried Tonweber, CISA, CRISC, PRINCE2

13:20: DSGVO Umsetzung bei ÖAMTC, Renate Grabinger, Christoph Pertl, CISSP

13:40: Rise of Machines: Über den Schutz dieser neuen Identitäten, Jens Sabitzer, CISSP

14:00: IEC 62443 – IT-Sicherheit in der Industrie, Manfred Scholz, CISA, CISM

14:30: Kaffeepause

15:00: Sicherheit im Zuge der Digitalen Transformation unserer Gesellschaft, Dr. Tobias Höllwarth

15:30: Crisis Management in the Digital Age, Rainer Eisenkirchner, CISA, CISSP, CRISC, CBCI

16:00: Angriffssimulation 2017 - Red Teaming als moderne Prüfung meiner Sicherheitskontrollen, Severin Winkler, CISSP

16:30: Reception & Snacks | Self-Guided KHM Führungen

Agenda Detail

Moderation

Stefan Jakoubi, CISA

Stefan Jakoubi, CISA

Head of Professional Services, SBA Research

Stefan Jakoubi ist Leiter der Professional Services bei SBA Research. Er arbeitet seit über zehn Jahren im Bereich der Information Security und hat sich als "security architect" bei seinen oftmals langjährigen Kunden etabliert. Einer seiner Lieblingsaktivitäten ist es security awareness talks zu halten.

Jimmy Heschl, CISA

Jimmy Heschl, CISA

Head of Digital Security, Red Bull GmbH

Jimmy Heschl ist Head of Digital Security bei Red Bull. Neben dieser Hauptaufgabe ist er auch Lektor am Technikum in Wien, Moderator und Vortragender bei unterschiedlichen Veranstaltungen. Er ist im Vorstand der ISACA Austria und ist seit 2003 wesentlich an der Entwicklung des Governance- und Managementstandards COBIT beteiligt.

Agenda

IT-Risiko/IT Sicherheit im Fokus der Aufsicht

IT-Risiko/IT Sicherheit im Fokus der Aufsicht

Dr. Anna Muri, MBA

FMA, Referentin in der Abteilung „Aufsicht über Aktienbanken

Finanzmarktaufsicht, Referentin in der Abteilung „Aufsicht über Aktienbanken, Zahlungsinstitute und Einlagensicherungen“; Tätigkeitsschwerpunkt: Konzessionierung und laufende Aufsicht über Kredit- und Zahlungsinstitute; diverse Publikationen u. a. zum Zahlungsdienstegesetz, Mitglied der EBA Task Force on IT Risk Supervision

Abstract: Der Vortrag geht auf aktuelle Entwicklungen auf europäischer Ebene (EBA, EZB) hinsichtlich der Anforderungen der Aufsicht an die Steuerung und Begrenzung des IT-Risikos bzw. der Gewährleistung der IT-Sicherheit in Banken und deren nationale Umsetzung durch FMA und OeNB ein.

IT-Risiko/IT Sicherheit im Fokus der Aufsicht

IT-Risiko/IT Sicherheit im Fokus der Aufsicht

MMag. Stefan Unteregger, MBA

ÖNB, Abteilung Europäische Großbankenrevision

Seit 2003 ÖNB, Abteilung Europäische Großbankenrevision, betraut mit der Leitung von Bankprüfungen in den Bereichen operationelles Risiko/IT-Risiko, Mitwirkung bei der Begutachtung von Risikomanagementmodellen; davor einige Jahre in der IT-Branche im Bankenbereich tätig. Mitautor des Leitfadens zum Thema operationelle Risiken, Mitglied der EBA Task Force on IT Risk Supervision und der SSM Expert Group IT Risk.

Abstract: Siehe oben

IT-Risiko/IT Sicherheit im Fokus der Aufsicht

IT-Risiko/IT Sicherheit im Fokus der Aufsicht

Mag. Andreas Griessner, CFA, CIA, CISA

ÖNB, Abteilung Bankenrevision

Seit 2009 ÖNB, Abteilung Bankenrevision, Leiter der Gruppe Gesamtbankrisikosteuerung I, zuständig für Vor-Ort Prüfungen bei Less Significant Institutions (LSI), u.a. im Bereich der Gesamtbankrisikosteuerung und IT. Davor mehrere Jahre in der Revision einer österreichischen Großbank bzw. in der Wirtschaftsprüfung tätig.

Abstract: Siehe oben

Umsetzung der NIS-RL in Österreich – Aktueller Status

Gernot Goluch, CISSP, CSSLP

Bundesamt für Verfassungsschutz und Terrorismus

Gernot Goluch arbeitet im Moment als Referent im CSC (Cyber Security Center) des BVTs (Bundesamt für Verfassungsschutz und Terrorismus), im Speziellen am Themenbereich NIS-Richtlinie/NIS-Gesetz sowie NIS-Audits.

Seine beruflichen Tätigkeiten bewegen sich seit seinem Studium an der TU Wien im Bereich Informationssicherheit. Er ist Certified Information Systems Security Professional-CISSP, Certified Secure Software Lifecycle Professional-CSSLP (ISC)² sowie Ö-Norm A7700 Auditor.

Abstract: Die im Juli 2016 erlassene NIs-Richtlinie steht in Österreich in der Form des Bundesgesetzes zur Gewährleistung eines hohen Sicherheitsniveaus von Netz- und Informationssystemen (Netz- und Informationssystemsicherheitsgesetz – NIS-Gesetz) im Mai 2018 vor der innerstaatlichen Umsetzung.

Der Vortrag wird sich auf den aktuellen Stand der Umsetzung des NIS-Gesetzes, Schlussfolgerungen und Konsequenzen für Betreiber kritischer Infrastrukturen in Österreich und auf die Handhabung zukünftiger Sicherheitsvorfälle fokussieren.

IoT Security Toolkit

IoT Security Toolkit

Franjo Majstor, CISSP

Franjo Majstor holds an Electrical Engineering and Computing (Dipl.-Ing./B.Sc.) degree from the Faculty of Electrical Engineering and Computing, University of Zagreb, Croatia and a Master of Science (M.Sc.) in Computer Sciences from University of Leuven (KUL), Belgium. He achieved his first CCIE certification from Cisco Systems in 1995 in Belgium and his CISSP certification from (ISC)2 in 2000 in the USA. Franjo was active as a CBK teacher at (ISC)2 - an international vendor neutral non-profit organization for certification of information security professionals and was a mentor and recognized lecturer of an ICT Audit and Security Postgraduate study, a join program between the ULB, UCL and Solvay Business School universities in Brussels, Belgium. Franjo has built his career in the telecom industry working internationally for vendors like Cisco Systems, Fortinet and Certes Networks where he gained broad knowledge skillset in IP connectivity with specialization in telecom security, that he is readily using today in a new and challenging environments of IoT/IIoT with Smart-Group, a SmartHome/IoT startup in Croatia as their Chief Technology Startegist. As recognized public speaker he was also a presenter at worldwide conferences on multiple network security topics.

Abstract: The talk will cover topics such as IoT Architecture Overview, IoT Security Risks & Attack Vectors and IoT Security Solution Types

Ergebnisse der EY Datenschutzstudie 2016/2017 für Österreich

Ergebnisse der EY Datenschutzstudie 2016/2017 für Österreich

Dipl.-Ing. Gottfried Tonweber, CISA, CRISC, PRINCE2

Senior Manager bei Ernst & Young Management Consulting GmbH

Senior Manager bei EY Management Consulting im Bereich RiskIT und seit 2005 für das Unternehmen erfolgreich tätig. Leiter des Bereichs Cyber Security in Österreich. Verfügt über weitreichende Erfahrung im Bereich von nationalen und internationalen IT Security Audits, Informationssicherheitsmanagement (nach ISO 27000 und anderen Standards) und fungiert u.a. als Subject Matter Expert für Business Continuity Management. Zu seinen Qualifikationen zählen neben vielen weiteren die CISA- und CRISC-Zertifizierung. Zusätzlich ist er Mitglied der ISACA (Information Systems Audit and Control Association) und Mitglied des Studiengangbeirats der FH St. Pölten für Informationssicherheit.

Abstract: Die Datenschutz-Grundverordnung wurde im Frühjahr 2016 verabschiedet und tritt mit Mai 2018 in Kraft. Diese Europäische Datenschutzgrundrechtsnovelle wirft ihre Schatten voraus, und die Unsicherheit in Unternehmen, ob und in welchem Ausmaß Unternehmen von dieser Gesetzgebung betroffen sind, ist groß. Wie eine von EY Österreich durchgeführte Studie zeigt, ist ein Großteil der befragten Unternehmen mit dieser Gesetzesänderung vertraut, allerdings haben nur wenige davon bereits Projekte gestartet um die Anforderungen der EU-DSGVO im eigenen Unternehmen umzusetzen. Ein Datenschutzmanagement System kann helfen, diese regulatorischen Vorgaben zu erfüllen. EY hat dazu ein allgemeingültiges Vorgehensmodell entwickelt, welches zeigt, wie ein Datenschutzmanagementsystem in Unternehmen anhand des Compliance Standards IDW PS 980 strukturiert eingeführt und wenn gewünscht auch zertifiziert werden kann. Beispiele aus DSGVO Implementierungsprojekten samt Lessons Learned sollen „Anfängerfehler“ aufzeigen und dabei verhelfen noch einigermaßen rechtzeitig mit dem Großteil der DSGVO Implementierung fertig zu werden.

Mag. Renate Grabinger

Vereins- und Wirtschaftsrecht, ÖATMC

Seit 2007 beim ÖAMTC beschäftigt; betreut seit 2007 ua die Datenschutzagenden im ÖAMTC. Projektleiterin für die Implementierung eines Datenschutzmanagementsystems (DSMS) auf Basis der DSGVO im ÖAMTC. Bildet gemeinsam mit Christoph Pertl das Informationssicherheitsteam im ÖAMTC.

DI (FH) Christoph Pertl, CISSP

IT-Security Officer, ÖAMTC

Seit 2004 beim ÖAMTC beschäftigt und seit 2015 als IT-Security Officer für die technischen und organisatorischen Aspekte der IT-Sicherheit verantwortlich. Bildet zusammen mit Renate Grabinger das Informationssicherheitsteam des ÖAMTC. Seit 2016 Membership Chair des ISC² Austrian Chapters.

Abstract: DSGVO Umsetzung bei ÖAMTC. Der ÖAMTC hat bereits 2016 mit einem Umsetzungsprojekt zur DSGVO begonnen. Durch das Commitment der ÖAMTC Führung und der gemeinsamen Anstrengung des Projektteams und einer Vielzahl an Datenschutzkoordinatoren hat sich ein Vorzeigeprojekt im Bereich Datenschutz entwickelt. Für den Bereich der IT-Sicherheit ist so ein Projekt sowohl eine große Herausforderung als auch eine einmalige Chance. Durch das gemeinsame Ziel den Datenschutz im Unternehmen zu stärken können Maßnahmen in Angriff genommen werden die zuvor nur schwer durch- und umzusetzen waren.

Rise of Machines: Über den Schutz dieser neuen Identitäten

Jens Sabitzer, CISSP

Technology Consultant bei Venafi

Jens Sabitzer, derzeit bei der Venafi Inc., hat mehr als 15 Jahre Erfahrung im Information Security Bereich vorzuweisen und bringt ein breites Verständnis zum Thema internationaler Betriebswirtschaftslehre, ein multi-kulturelles Verständnis sowie Führungsqualitäten mit. Jens ist erfahrener Vortragender und geübt im Präsentieren von technischen sowie auch nicht-technischen Inhalten. Sein häufiger Austausch mit CISO’s und CIO’s machen ihn zu einem geschätzten Gesprächspartner und einem renommierten Mitglied in seiner Industrie.

Jens hält mehrere namhafte Zertifikate (CISSP, MCSE + S) und war bereits für unterschiedlichste europäische Unternehmen tätig. Seine Erfahrung in den unterschiedlichsten Industrien wie Banken, Versicherungen, Pharma, Gesundheitswesen, Telekommunikation, Energiewirtschaft und Handel runden sein Profil ab. Seine Spezialgebiete sind unternehmensbezogene Cyber Sicherheit und Strategien zum Schutz von Informationen - aus Sicht des Unternehmens wie aus technologischer Sicht.

Jens Sabitzers großer Erfahrungsschatz in – physischer als auch technologie-basierter – Sicherheit (Cyber Sicherheit, Information and data leakage prevention techniques, IT-GRC, Cloud, Compliance, Kryptographie) als auch sein Verständnis über die Kunst des Social Engineering machen ihn zu einem vielseitigen Security Professional.

Abstract: In einem Netzwerk gibt es zwei Aktoren - Menschen und Maschinen.

Menschen nutzen Usernamen und Passwörter um sich zu identifizieren und Zugang zu Maschinen, Apps, Devices uvm. zu erhalten.

Maschinen wie beispielsweise Services, Applikationen und Cloud-basierte Lösungen nutzen Schlüssel und Zertifikate, um sich gegenseitig zu identifizieren und authentifizieren. Jedoch schützen wir diese steigende Anzahl an Maschinenidentitäten nur unzureichend.

Unternehmen geben jährlich Milliarden aus um die Sicherheit von Usernamen und Passwörter zu gewährleisten, investieren aber kaum etwas, um Schlüssel und Zertifikate zu schützen.

Erfahren Sie mehr über diese neue Sicherheitsbedrohung und die Schritte, die Sie vornehmen können, um dieses Sicherheitsrisiko unter Kontrolle zu behalten.

IEC 62443 – IT-Sicherheit in der Industrie

IEC 62443 – IT-Sicherheit in der Industrie

Manfred Scholz, CISA, CISM

Geschäftsführer der SEC4YOU Advanced IT-Audit Services GmbH

Geschäftsführer der SEC4YOU Advanced IT-Audit Services GmbH und seit mehr als 20 Jahren international in der IT-Revision und IT-Beratung tätig. Der Schwerpunkt seiner Beratungstätigkeit liegt in der Erfassung komplexer Compliance-Anforderungen im IT-Bereich und die Übertragung in die tägliche Praxis unter Berücksichtigung wirtschaftlicher Aspekte. Um diesen Herausforderungen gerecht zu werden ist er nicht nur aktiv in fachlichen Arbeitskreisen vertreten, sondern gibt diese Erfahrungen gerne als Autor von Fachartikeln oder als Vortragender bei Konferenzen und Seminaren weiter.

Abstract: Die zunehmende Digitalisierung und Vernetzung im Bereich der Steuerungs- und Automatisierungstechnik führt dazu, dass die aus der Standard-IT bekannten Bedrohungen und Risiken in gleicher Weise gelten. Daher rückt das Thema IT-Security auch hier immer mehr in den Fokus. Insbesondere auch deshalb, weil davon nicht nur industrielle Produktionsanlagen sondern auch kritische Infrastrukturen betroffen sein können. Die Bewältigung dieser Herausforderungen erfordert eine strukturierte Vorgangsweise, die beim Design beginnt und sich über die Implementierung bis hin zum Betrieb der Anlagen erstreckt. Die Normenreihe IEC 62443 befasst sich mit der IT-Sicherheit im industriellen Umfeld und legt die Anforderungen für Hersteller, Integratoren und Betreiber fest und wird aktuell von vielen namhaften Herstellern von industriellen Steuerungssystemen mitgestaltet und als Standard unterstützt. Der Vortrag bietet eine Übersicht über die Normenreihe und den Anforderungen denen sich Hersteller, Integratoren und Betreiber stellen müssen.

Sicherheit im Zuge der Digitalen Transformation unserer Gesellschaft.

Sicherheit im Zuge der Digitalen Transformation unserer Gesellschaft.

Dr. Tobias Höllwarth

Unternehmensberater, Gründungsmitglied und Vorstand der EuroCloud Austria

Tobias Höllwarth ist Unternehmensberater, Gründungsmitglied und Vorstand der EuroCloud Austria und Präsident der EuroCloud Europe sowie Direktor des StarAudit Programmes und des CloudPrivacyCheck Netzwerkes. Neben anderen Fachpublikationen ist er Herausgeber des Buches „Der Weg in die Cloud“, das 2012 bereits in der dritten Auflage in mehreren Sprachen erschienen ist.

Abstract: Der Vortrag wirft einen Blick auf den derzeitigen technologischer Wandel im historischen Kontext und zeigt die damit verbundenen sozioökonomische Konsequenzen für unsere Gesellschaft auf. Und er erklärt, warum man die Sicherheit bei Cloud Services erhöht, wenn man mittels Cloud Qualitätskriterien, die Auswahl von Anbietern erleichtert und deren Services transparent macht.

Crisis Management in the Digital Age

Crisis Management in the Digital Age

Ing. Rainer Eisenkirchner, CISA, CISSP, CRISC, CBCI

Eigenständiger Berater bei Eisenkirchner Rainer Management Consulting

Rainer Eisenkirchner ist seit 2011 selbständiger Berater zu den Themen Strategisches Sicherheitsmanagement, Notfallplanung und IT-Security. Vor 2011 hatte er mehrere Funktionen bei internationalen Unternehmen aus den Sparten Finanz, Kommunikation und Energietechnik jeweils im Sicherheitsbereich. Seit 2011 erstreckt sich die Beratertätigkeit inzwischen auf mehr als 50 Unternehmen in 11 verschiedenen Ländern.

Abstract: Das Aufsetzen von Krisen-Management Prozessen hat in vielen Unternehmen stattgefunden. Die Geschwindigkeit der Bedrohungen beim Krisen-Management hat sich im Vergleich zu früher jedoch durch die digitale Informationsverarbeitung und durch soziale Medien exponentiell zugenommen. Ziel dieses Vortrags ist, wie man sich mit den richtigen Strategien und Tools ausrüsten kann um die neuen Herausforderungen zu meistern.

Angriffssimulation 2017 - Red Teaming als moderne Prüfung meiner Sicherheitskontrollen

Angriffssimulation 2017 - Red Teaming als moderne Prüfung meiner Sicherheitskontrollen

Severin Winkler, CISSP

Manager bei IT-Advisory/CyberSecurity bei KPMG Austria

Abstract: In diesem angewandten Vortrag geht es darum, wie gerichtete Angriffe und Sicherheitstests praktisch aussehen. Es wird gezeigt, welche Tricks Angreifer in der Praxis verwenden um eine Erkennung zu verhindern und wie neben klassischen Penetrationstests die Angriffssimulation (Adversary Simulation oder Red Teaming) immer wichtiger wird um den praktischen Nutzen von Schutzmaßnahmen zu testen. Ziel des Vortrags ist, dass die Teilnehmer interessante Details aus der (Pentest-) Praxis erfahren. Personen die Sicherheitstests durchführen können mit dem Wissen Tests in Zukunft realitätsnaher durchführen und Personen die Netzwerke verteidigen können ihre Sicherheitsmechanismen besser einschätzen.

Sehr geehrte Damen und Herren,

Es stehen leider keine Plätze mehr für die Veranstaltung zur Verfügung.

BItte wenden Sie sich an Bettina Bauer (events@sba-research.org) um auf die "Restplatzliste" aufgenommen zu werden. Wir verständigen Sie, sobald ein Platz für Sie frei wird.

Im Namen der organisierenden (ISC)2 Austria Chapter & ISACA Austria Chapter