(ISC)² Austria Chapter & ISACA Austria Chapter laden ein:

Security & Safety: 2 Denkschulen – 1 Ziel?

Datum: Donnerstag, 11.10.2018, 09:30 - 17:00 Uhr

Ort: Technische Universität Wien - Kuppelsaal, Karlsplatz 13, 1040 Wien

Safety beschreibt die möglichen Auswirkungen von Prozessen (Entwicklung, Produktion oder Betrieb) oder einem System auf die Umwelt, während (Cyber-)Security potenzielle Auswirkungen der Umgebung auf ein System beschreibt. Beide Begriffe sind in zwei getrennten Denkschulen verankert, die aber doch ein gemeinsames Ziel verfolgen: Vermeidung von Stillständen, Datenverlusten und Manipulationen.

Die aktuellen Entwicklungen immer bessere Optimierung in IKT aber auch Produktionsprozessen zu erzielen, ist eine Automatisierung 4.0 im Gesundheitswesen, bei Energieversorgern, im öffentlichen Verkehr, der öffentlichen Sicherheit oder in der Produktion unabwendbar. Damit werden jedoch auch zwangsweise neue oder größere Angriffsflächen für (Cyber-)Security-/Safety-Vorfälle geschaffen und eröffnet.

Mit den angebotenen Vorträgen wollen wir einerseits mit Berichten und Praxisbeispielen die oben erwähnten Problematiken aufzeigen bzw. verdeutlichen und andererseits mögliche Lösungswege und Maßnahmen darstellen.

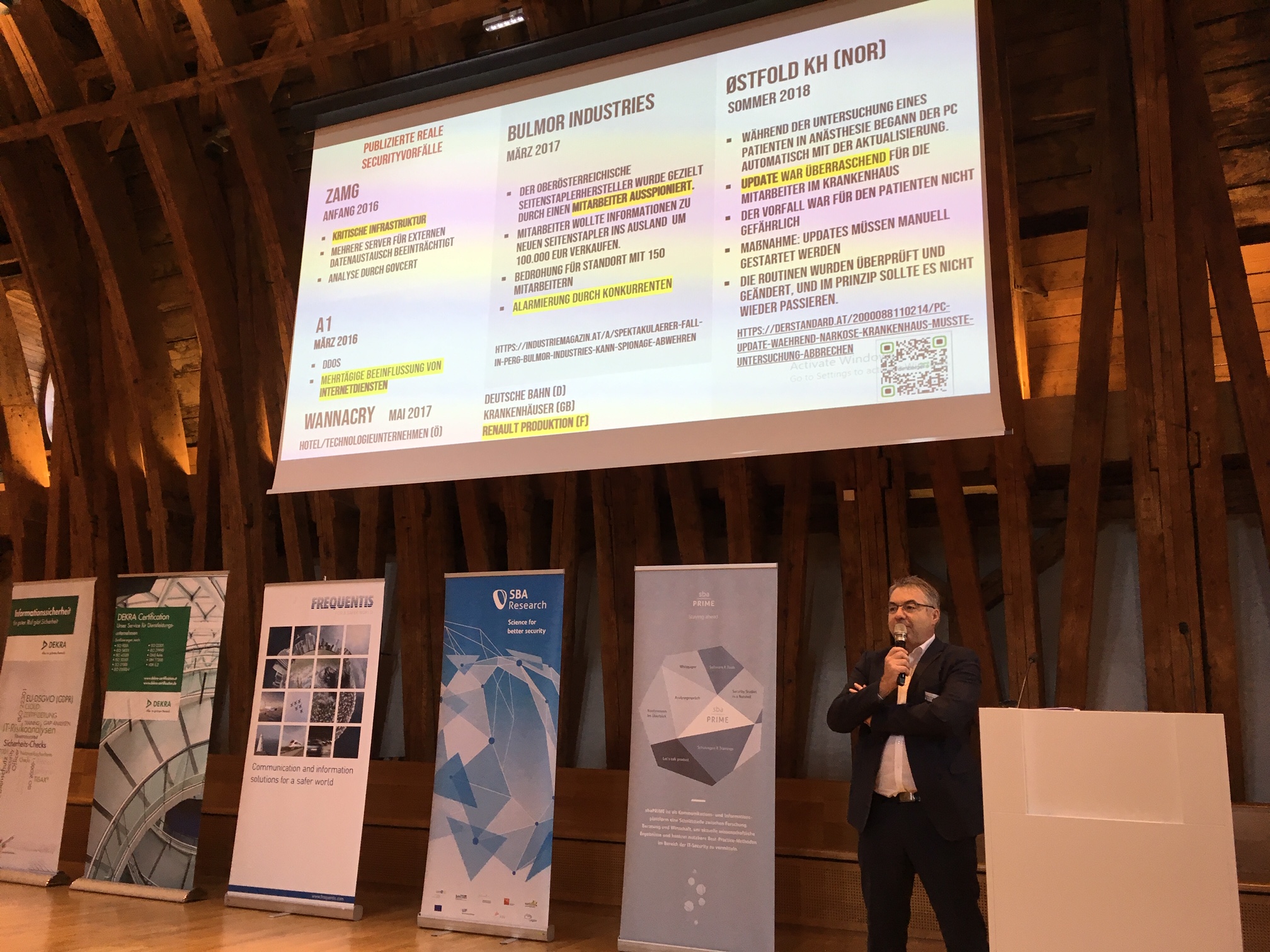

Impressionen der (ISC)2 Austria & ISACA Conference 2017

Anmeldung - siehe unten.

Kontakt

Informationen zur Anmeldung:

KOSTENFREI für Mitglieder des (ISC)2 Austria Chapters und des ISACA Austria Chapters.

Anmeldung ab sofort möglich.

EUR 50,- für (ISC)2 Members (inkl. UST).

Anmeldung ab sofort möglich.

(Alternativ kann eine 2-Jahres-Mitgliedschaft im (ISC)2 Austria Chapter um 40 EUR erworben werden. Weitere Infos: ypoul@sba-research.org)

EUR 100,- für Nicht-Mitglieder (inkl. UST).

Anmeldungen sind ab dem 01.09.2018 möglich.

Bei Verhinderung bitten wir angemeldete Personen bis 10 Tage vor der Veranstaltung uns dies in Form einer Absage mitzuteilen. Andernfalls werden wir eine "No-Show" Gebühr von 50 Euro verrechnen.

Sponsored by:

Event Impressions

Agenda

09:30-10:00: Registration & Welcome Coffee

10:00-10:15: Eröffnung

10:15-10:45: 500.000 recalled pacemakers; 2 billion $ stock value loss - The story

behind

Tobias Zillner, MMSc, Alpha Strike Labs GmbH

10:45-11:15: Managed Security Services für Industrieunternehmen – Guidelines

aus der Praxis

Ing. DI (FH) Herbert Dirnberger, dirnberger.digital e.U.

11:15-11:45: Erfahrungsbericht: Security für Safety-kritische Leitzentralen

DI Dr. Christian Flachberger; CSSLP, DI Dr. Andreas Gerstinger,

CSSLP, DI Rainer Frischmann, CSSLP, Frequentis AG

11:45-13.00: Mittagessen & ICS Safety Hacking Challenge by Alpha Strikes

13:00-13:30: No „Black Out“ – Nationale Maßnahmen zur Absicherung

intelligenter Messsysteme (Smart Meter)

Dr. Michael Schafferer, team Communication Technology Management

GmbH

13:30-14:00: Ich, der CISO und mein Job als Zoodirektor

Thomas Pfeiffer, Linz AG

14:00-14:30: Persönliche Haftung von IT-Verantwortlichen und Unternehmen bei IT-Sicherheitsverletzungen

Dr. Stefan Eder, Benn-Ibler Rechtsanwälte GmbH

14:30-15:00: Kaffeepause & ICS Safety Hacking Challenge by Alpha Strikes

15:00-15:30: Security Frameworks Galore - ein Überblick

Thomas Bleier, MSc, B-SEC

15:30-16:00: 10 Schritte zum Betrieb sicherer, industrieller IoT in KMUs,

Ing. Florian Brunner, MSc, VACE Engineering GmbH

16:00-16:30: Effectiveness of SIEM SOC in protecting critical information

Assets

Roshan Sherifudeen, MBA, Ernst & Young Wirtschaftsprüfungsgesellschaft m.b.H.

16:30-18:00: Ausklang

Agenda Detail

Moderation

Stefan Jakoubi, CISA

Stefan Jakoubi, CISA

Head of Professional Services, SBA Research

Stefan Jakoubi ist Leiter der Professional Services bei SBA Research. Er arbeitet seit über zehn Jahren im Bereich der Information Security und hat sich als "security architect" bei seinen oftmals langjährigen Kunden etabliert. Einer seiner Lieblingsaktivitäten ist es security awareness talks zu halten.

Jimmy Heschl, CISA

Jimmy Heschl, CISA

Head of Digital Security, Red Bull GmbH

Jimmy Heschl ist Head of Digital Security bei Red Bull. Neben dieser Hauptaufgabe ist er auch Lektor am Technikum in Wien, Moderator und Vortragender bei unterschiedlichen Veranstaltungen. Er ist im Vorstand der ISACA Austria und ist seit 2003 wesentlich an der Entwicklung des Governance- und Managementstandards COBIT beteiligt.

Agenda

500.000 recalled pacemakers; 2 billion $ stock value loss - The story behind

Tobias Zillner, MMSc

Alpha Strike Labs GmbH

Abstract: During an independent security assessment of several pacemaker vendors multiple lethal and highly critical vulnerabilities were found. Based on previous experience with one specific vendor a new way of monetising vulnerabilities has been chosen. After going public a huge discussion on vulnerability disclosure ethics and responsibilities began. The stock value of the affected vendor dropped by 2 billion dollar just on one single day. The security researchers got discredited and a huge lawsuit was started. After a year of mutual accusations and denial more than 500.000 pacemakers got recalled.

This talk will provide insights into pacemaker security and share first-hand experience gathered during this project.

Tobias is Co-Founder and Lead IT Security Consultant at Alpha Strike Labs, a boutique security consulting company specializing in industrial security and advanced security assessments. His fields of interest include industrial security, current hacking techniques and reverse engineering wireless communication. Besides his consulting work, he is frequent speaker at international security conferences (Black Hat, Defcon, DeedSec, BSides,…) and lecturer at the University of Viena as well as the University of Applied Science St. Pölten.

Managed Security Services für Industrieunternehmen – Guidelines aus der Praxis

Managed Security Services für Industrieunternehmen – Guidelines aus der Praxis

Ing. DI (FH) Herbert Dirnberger

dirnberger.digital e.U.

Abstract: Die Vernetzung von Systemen der Industrie, Logistik, Handel mit Cloud Plattformen und die Digitalisierung von Geschäftsprozessen stellen Unternehmen von folgende konkrete Herausforderungen.

1) die zunehmende Geschwindigkeit und Bandbreite der Veränderung

2) zZt. nicht mehr verfügbare Personalressourcen

3) fehlende Know How bzw. Bewusstsein für Security.

Speziell aufgrund der fehlenden Zeit und Ressourcen werden bewährte Security-Design-Prinzipien nicht vollständig umgesetzt und im Betrieb von Systemen können zB aufwendige Patchprozesse und laufende Sicherheitsüberprüfungen aufgrund fehlender Zeit nicht erfüllt werden. Auch wenn das Bewusstsein dafür wäre, die Risiken erkannt werden - es fehlen einfach die Ressourcen um Systeme und Prozesse abzusichern. Wenn die Ressourcen in den Unternehmen fehlen, sind die Unternehmen nicht mehr in der Lage, künftig die Sicherheit von Daten und Systemen zu gewährleisten.

Welche Dienstleistungen (Managed Security Services) benötigt die Industrie dringend zB für die Absicherung Produktionsumgebungen oder Operational Technology?

Welche Services können von Managed Security Services Provider (MSSP) bereitgestellt werden, um die Sicherheit von immer komplexer werdenden IT und OT-Infrastrukturen und Cloud Plattformen für in die Industrie zu gewährleisten.

Herbert Dirnberger ist über 20 Jahre in der Industrie tätig, unterrichtet an der FH St. Pölten im Studiengang Smart Engineering, ist als internationaler Vortragender tätig und unterstützt die Vereine Cyber Security Austria und IoT Austria. 2018 gründete er dirnberger.digital und entwickelt Dienstleistungen für Industrial Security und das Internet der Dinge.

Erfahrungsbericht: Security für Safety-kritische Leitzentralen

Erfahrungsbericht: Security für Safety-kritische Leitzentralen

DI Dr. Christian Flachberger; CSSLP

DI Dr. Andreas Gerstinger, CSSLP

DI Rainer Frischmann, CSSLP

Frequentis AG

Abstract: Leitzentralen für die Flugsicherung, die Eisenbahn, den Schiffsverkehr oder für Blaulichtorganisationen haben die Aufgabe, für Effizienz und Sicherheit im Sinne von Safety zu sorgen. Sicherheit im Sinne von Security ist eine unabdingbare Voraussetzung dafür. Die Praxiserfahrung zeigt, dass gängige  IT-Security Praktiken oft im Widerspruch zu Safety Anforderungen stehen. Dieser Vortrag berichtet von den Erfahrungen, die die Firma Frequentis mit ihren Projekten gemacht hat, welche Probleme und Herausforderungen sich bei der Integration von Safety und Security stellen und welche Lösungsansätze dafür gefunden wurden.

IT-Security Praktiken oft im Widerspruch zu Safety Anforderungen stehen. Dieser Vortrag berichtet von den Erfahrungen, die die Firma Frequentis mit ihren Projekten gemacht hat, welche Probleme und Herausforderungen sich bei der Integration von Safety und Security stellen und welche Lösungsansätze dafür gefunden wurden.

Christian Flachberger ist Chief Information Security Officer der Frequentis AG.

Andreas Gerstinger ist als Safety Manager bei der Frequentis AG für die Systemsicherheit von Control Centre Solutions in den Bereichen Air Traffic Management und Public Transport tätig. Er ist dabei insbesondere auf die Integration von Security in die Safety Assurance der gelieferten Systeme spezialisiert.

Rainer Frischmann erstellt als Lead SW Engineer bei der Frequentis AG Programme für Leitzentralen der zivilen und militärischen Flugsicherung, die in verschiedenen Europäischen Ländern zum Einsatz kommen.

Rainer Frischmann erstellt als Lead SW Engineer bei der Frequentis AG Programme für Leitzentralen der zivilen und militärischen Flugsicherung, die in verschiedenen Europäischen Ländern zum Einsatz kommen.

Dr. Michael Schafferer

team Communication Technology Management GmbH

Abstract: Die österreichischen Stromnetzbetreiber arbeiten aktuell sehr intensiv an der Einführung von intelligenten Messgeräten, den so genannten Smart Metern. Bevor diese Smart Meter vor Ort verbaut und in Betrieb genommen werden können, müssen notwendige interne IT-Systeme erweitert, oder neu implementiert und in die bestehende Systemlandschaft integriert werden. Die Umsetzung erfordert ein Umdenken bei den handelnden Personen hin zu - in der Branche - neuen Technologien und Systemen einhergehend mit umfassenden Änderungen bestehender Abläufe, sowie der Einführung neuer spezifischer Prozesse. Die Netzbetreiber haben dabei von Beginn an dem Thema Sicherheit und Datenschutz eine hohe Priorität eingeräumt und sich selbst sehr hohen Sicherheitsstandard unterworfen. Der Vortrag widmet sich vorwiegend den technisch/technologischen Herausforderungen, denen sich die Netzbetreiber gegenübergestellt sehen und stellt die grundlegende Sicherheitsarchitektur basierend auf den Regularien der Interessenvertretung der österreichischen E-Wirtschaft, Österreichs Energie, in den Fokus.

Michael Schafferer studierte Informationstechnik & System-Management (ITS) an der Fachhochschule Salzburg (Diplomstudium) und Informatik an der TU Wien (Doktoratsstudium). In beiden Studien richtete er sein Hauptaugenmerk auf die Schwerpunkte IT-Management und IT-Security. Durch seinen beruflichen Werdegang und der Mitarbeit in der Forschungsgruppe Industrial Software (INSO) an der TU Wien, im Speziellen dem Forschungsteam ESSE (Establishing Security) beschäftigte er sich mit umfangreichen Aufgabenstellungen im Bereich Design, Spezifikation und Implementierung von IT-Systemen mit hohem Bedarf an Datensicherheit und Datenschutz. Bereits während des Doktorratsstudiums konnte Michael Schafferer reichlich Berufserfahrung sammeln und sein Wissen und seine Fähigkeiten ausbauen und anwenden. Er war maßgeblich beteiligt in der Koordination und Entwicklung von komplexen IT-Systemen im privaten, als auch öffentlichen Sektor, wie z.B. Deutsche Gesundheitskarte (eGK) oder der österreichischen Umsetzung der europäischen Richtlinie zur Vorratsdatenspeicherung. Aktuell begleitet Michael Schafferer die Einführung von Smart Meter Systemen in mehreren Projekten innerhalb von Österreich.

Ich, der CISO und mein Job als Zoodirektor

Ich, der CISO und mein Job als Zoodirektor

Thomas Pfeiffer

Linz AG

Abstract: Nimmt das NIS-Gesetz und der Datenschutz Einfluss auf den Alltag eines Tiergartens? Warum muss der Löwenwärter andere Regeln beachten als der Wärter der Enten? Was muss beachtet werden wenn ein neues „Wildes IOT“ in den Tiergarten aufgenommen werden soll. Auf jeden Fall ist das Füttern von Tieren verboten!

FH-Doz. Thomas Pfeiffer, B.Sc. M.Sc. ist Chief Information Security Officer (CISO) der LINZ NETZ GmbH, eines österreichischen Verteilnetzbetreibers für Strom und Gas. Er arbeitete an der nationalen IKT-Strategie des Bundeskanzleramtes mit und ist derzeit Ansprechpartner und Mitglied der nationalen Cyber Security Plattform, als Bindeglied für Private-Public-Partnerships. Als Vorsitzender vom Arbeitskreis IKT-Sicherheit bei Österreichs Energie versucht er gerade Branchen Standards in Verbindung mit dem NIS-Gesetz zu erstellen, welche als Stand der Technik in der Energie etabliert werden sollen. Sein Slogan: “Sag niemals nie, zur Informationssicherheit.“

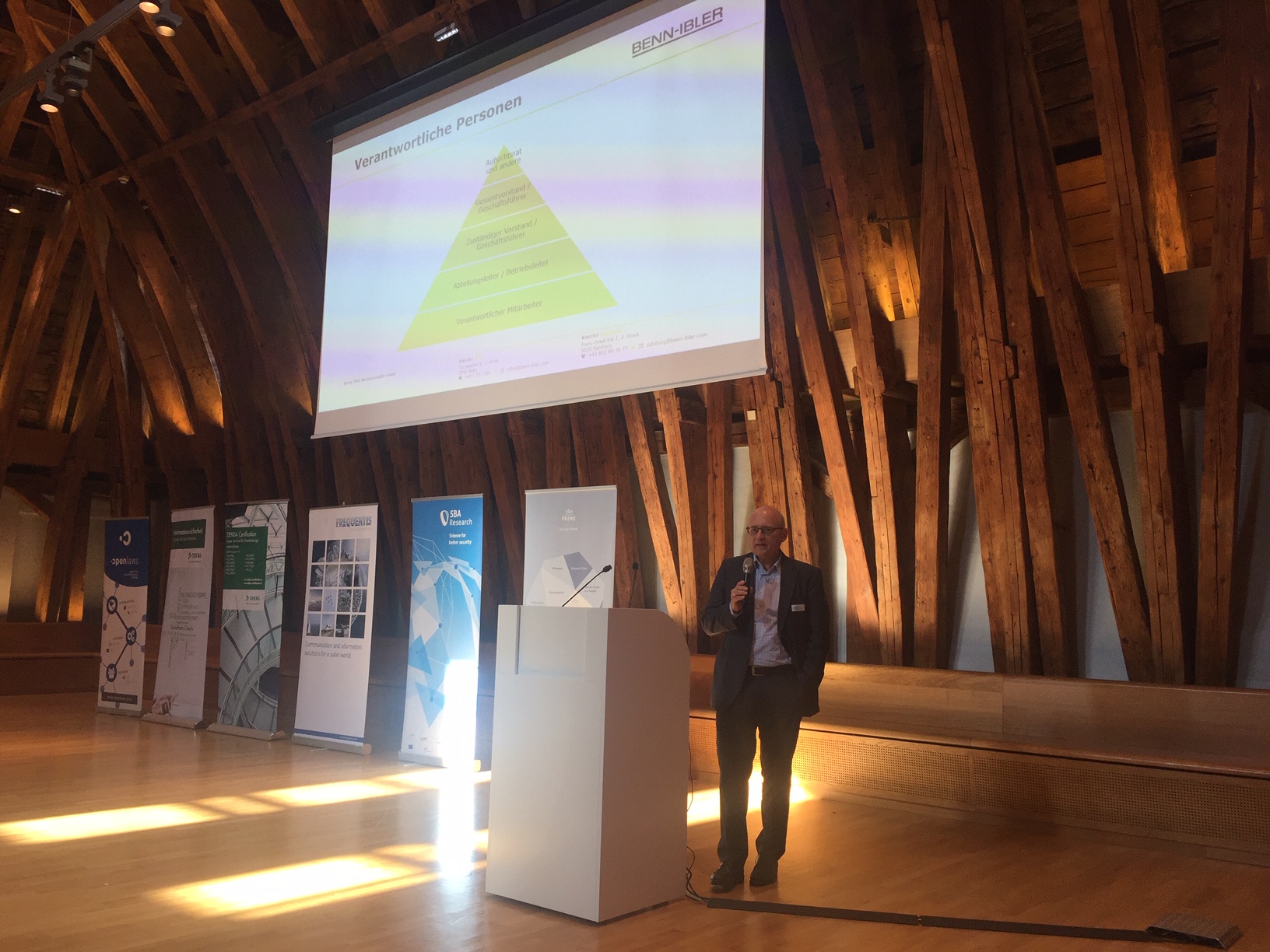

Persönliche Haftung von IT-Verantwortlichen und Unternehmen bei IT-Sicherheitsverletzungen

Persönliche Haftung von IT-Verantwortlichen und Unternehmen bei IT-Sicherheitsverletzungen

Dr. Stefan Eder

Benn-Ibler Rechtsanwälte GmbH

Abstract: Hundertprozentige Sicherheit ist eine Utopie, das gilt natürlich auch im IT-Bereich. Wo Menschen arbeiten, wird es zu Fehlern und Zwischenfällen kommen. Ist ein Fehler passiert und daraus ein Schaden entstanden, beginnt die Suche nach dem Schuldigen. Mit dieser Suche und den damit verbundenen rechtlichen Konsequenzen beschäftigt sich dieser Vortrag: Wie sind die Verantwortlichkeiten aus rechtlicher Sicht geregelt, wer kann geschädigt werden, worin kann ein derartiger Schaden bestehen, wer haftet gegenüber dem Geschädigten und wie weit reicht die persönliche Verantwortlichkeit – und damit das Haftungspotenzial – von Gesellschaftsorganen, IT-Verantwortlichen und sogar einfachen Mitarbeitern der IT-Abteilung.

Dr. Stefan Eder ist Rechtsanwalt und Partner der international tätigen Wirtschaftskanzlei Benn-Ibler Rechtsanwälte GmbH. Ein Schwerpunkt seiner juristischen Tätigkeit liegt im Bereich IT-Recht und Datenschutz, in dem er seit beinahe 30 Jahren Unternehmer und Unternehmen berät. Dabei greift er auf das Fachwissen und technische Verständnis zurück, das er sich in seinem Zweitstudium, der Betriebsinformatik, angeeignet hat. So gelingt es ihm, die Brücke zwischen den beiden Welten – der IT und dem Recht – zu schlagen. Er trägt auch regelmäßig zu Themen der IT-Sicherheit vor und engagiert sich als Gründer des Österreich-Chapters der Legal Hackers für die Erforschung und Entwicklung kreativer Lösungen an der Schnittstelle zwischen IT und Recht.

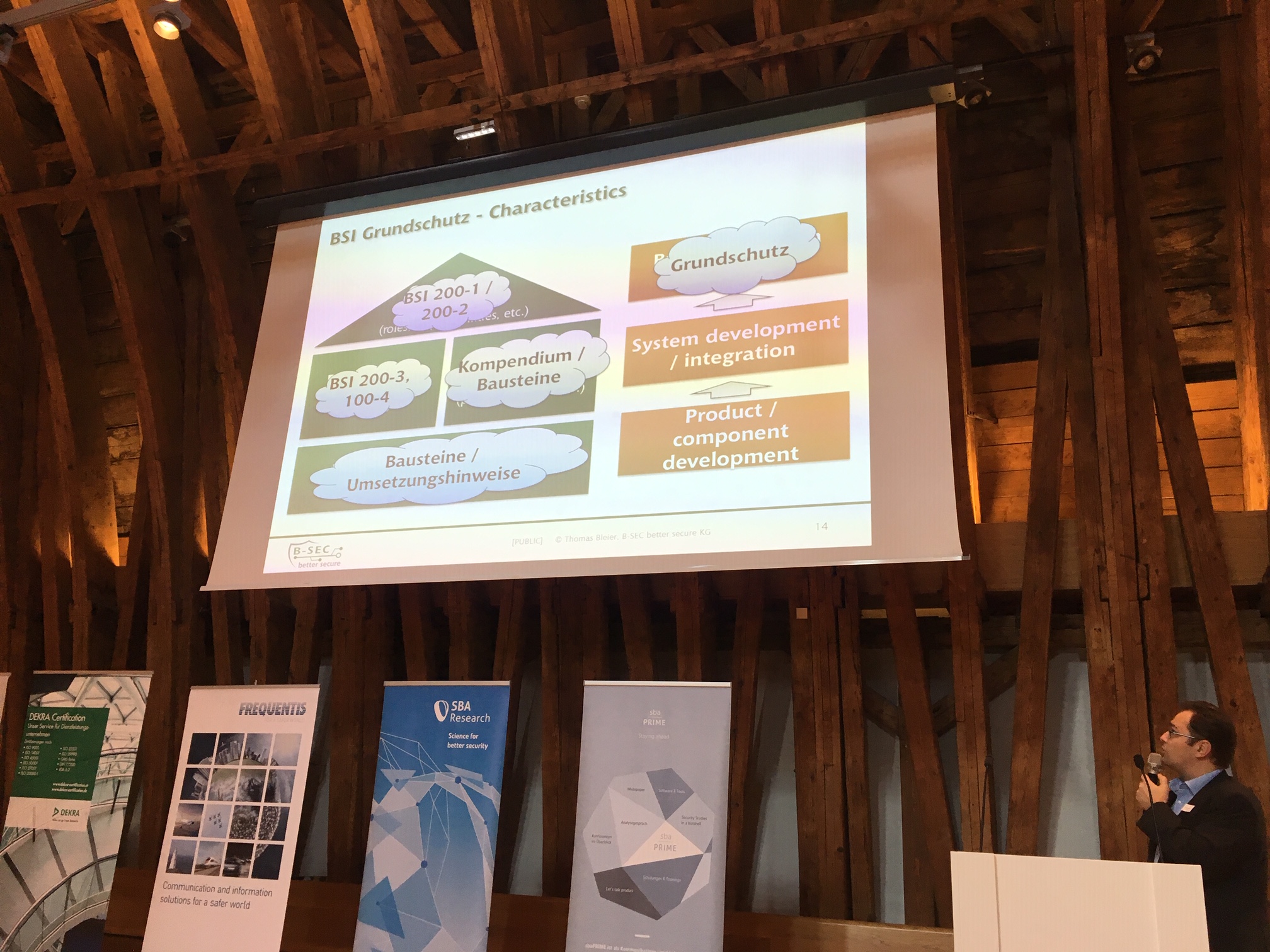

Security Frameworks Galore - ein Überblick

Security Frameworks Galore - ein Überblick

Thomas Bleier, MSc

B-SEC

Abstract: "Das Tolle an Standards ist dass jeder seinen eigenen hat" - das gilt immer mehr auch im Bereich der Frameworks für die Umsetzung von Informationssicherheit (IS), gerade in Bereichen die neben reinen IT-Risiken auch Safety und andere Aspekte berücksichtigen müssen. Neben den klassischen Standards für IS-Themen wie ISO 27001, NIST SP800-53 oder BSI Grundschutz gibt es Safety-Standards wie IEC 61508. Dazu kommen Erweiterungen von Security-Standards für OT-Anwendungen (wie z.B. beim BSI) oder sogar spezifische Security-Frameworks industrielle Umgebungen (wie beispielsweise IEC 62443). Die Auswahl fällt oft schwer, und die Umsetzung noch mehr, und deshalb werden im Vortrag die wesentlichen Aspekte dieser Frameworks gegenübergestellt, Unterschiede betrachtet und Gemeinsamkeiten und Synergien analysiert. Damit soll die Auswahl erleichtert und die Implementierung von Informationssicherheitsmaßnahmen auf Basis von Best Practices vereinfacht werden.

DI Thomas Bleier, MSc ist Experte für Informationssicherheit im industriellen Umfeld und unterstützt mit seinem Unternehmen B-SEC better secure KG Organisationen bei der Erhöhung der Widerstandsfähigkeit ihrer IT- und Automatisierungssysteme gegenüber Cyberangriffen mit Beratung, Audits und Trainings. Weiters ist er ISO 27001 Auditor und Trainer bzw. Lektor für Informationssicherheitsthemen an Fachhochschulen und anderen Ausbildungsorganisationen.

10 Schritte zum Betrieb sicherer, industrieller IoT in KMUs

10 Schritte zum Betrieb sicherer, industrieller IoT in KMUs

Ing. Florian Brunner, MSc

VACE Engineering GmbH

Abstract: Das Internet der Dinge hat neben den „smarten“, eigenen vier Wänden auch die Unternehmen erreicht. Vor allem im industriellen Einsatz muss aber von herkömmlichen IoT-Systemen abstand genommen werden. Es reicht nicht aus, lediglich den Formfaktor zu ändern und die Komponenten auf äußere Einflüsse wie hohe Temperaturen oder Staub- und Schmutz besser vorzubereiten. Bei industrieller IoT geht es darum, wie man mit neuen Ansätzen den Betrieb innovativer gestalten kann. Neben disruptiven Geschäftsmodellen, ergeben sich aber dadurch auch zehn wichtige Schritte, die notwendig sind, um die Digitalisierung zu meistern.

Zu den typischen Risiken, die auf z.B. IIOT Systemen von kleinen und mittelständischen Firmen einwirken können, gehören neben den direkten monetären Schäden auch Qualitätsminderung der Produkte oder Dienstleistungen, die Überlastung von Personal, Rechtsstreitigkeiten sowie Reputations- und Know-how-Verluste. Im Vortrag werden zehn Sicherheitsmaßnahmen für das IIOT dargestellt, die speziell auf die Anforderungen von kleinen und mittelständischen Unternehmen (KMU) abgestimmt sind. Zugrunde liegt der „Baseline“-Ansatz, der die Risiken möglichst minimiert.

Wichtig ist, dass die Komposition dieser Maßnahmen für jedes KMU speziell betrachtet und durch weitere Maßnahmen ergänzt werden sollte. Der Vorteil der vorgestellten Maßnahmen ist ihre einfache Anwendung und die Einbeziehung der Organisation zur Risikobehandlung. Die Maßnahmen wirken oft gegen mehrere Risiken und sind Grundbausteine, um langfristig eine Sicherheitskultur im Unternehmen zu bilden.

Ing. Florian Brunner, MSc ist Head of Information Security Operations bei VACE, einem führenden Technologie- und Personalberatungsunternehmen in Österreich. Sein Schwerpunkt liegt bei Sicherheitsüberprüfungen, Sicherheitsberatung und der Begleitung von sicherheitskritischen Projekten. Herr Brunner ist seit mehreren Jahren für internationale Unternehmen beratend in diesem Bereich tätig und mit den Herausforderungen der Informationssicherheit regelmäßig konfrontiert. Neben aktuellen Themen wie Industrie 4.0 beschäftigt er sich auch mit Legacy-Systemen, der Aufarbeitung von Sicherheitsvorfällen und Penetration-Testing. Ehrenamtlich ist Herr Brunner stellvertretender Leiter der ICS-Security-Arbeitsgruppe des Vereins Cyber Security Austria. Herr Brunner ist geprüfter Datenschutzexperte, Certified Data & IT Security Expert, Certified Ethical Hacker und Global Industrial Cyber Security Professional. In seiner Freizeit bereist er gerne verschiedene Länder und Städte, lernt unterschiedliche Kulturen kennen und bricht gerne aus Escape Rooms aus.

Roshan Sherifudeen, MBA

Ernst & Young Wirtschaftsprüfungsgesellschaft m.b.H.

Abstract: Business has chosen information technology as one of their key business drivers to increase their bottom-line. To keep up with the technology innovation they have been forced to use connected and shared technologies such as social media platforms, cloud services and IoT to communicate and share information internally, with partners and customers alike. This has opened the corporate network and its information assets to the external world as well as opened the doors to new threats that the corporate world has never experienced before. Therefore, traditional proactive and reactive cyber security defense mechanisms that the organization uses requires a drastic change in the way it operates. One of the key traditional detective defense mechanisms is to employ a Security Information and Event Management (SIEM) tool and start monitoring for most commonly known use-cases. The question is; is this sufficient to protect the organization from external and internal cyber threats or do we need to rethink the way we utilize the technology behind SIEM. The latter has proven to be true time and again given the breaches that we experience today. In this paper we would like to explore how to rethink our SIEM and Security Operations strategy to effectively identify Cyber incidents in a timely manner for organization to react and respond faster. Some of the areas that need to be redefined are 1) what assets need to be monitored based on business criticality, compliance requirements and risk score 2) what supporting technologies we need to incorporate into the existing SIEM platform such as user behavior analytics, artificial intelligence, data analytics, threat intelligence etc., to enrich the data that needs to be monitored 3) changes in people, processes, technology and purpose to be part of the SIEM SOC strategy 4) business driven correlated use-case definitions that includes business critical applications, control systems, infrastructure, IoT etc. and 5) how to measure the effectiveness of security operations and the output.

Roshan Sherifudeen is a qualified, solution oriented IT Security and Risk Management professional having 20+ years of IT experience covering information security regulatory compliance, vulnerability assessment and penetration testing, infrastructure security management, policy and audit management, and web based application design, development and implementation. He had been working for multinational companies in various parts of the world, managing a broad array of corporate information security and risk management portfolio initiatives to support various business objectives. Roshan has an MBA, a diploma in Aviation Security and industry renowned professional certifications including CISA, CISM, CRISC, PCIP, CEH, ISO27001 LA and brings an holistic knowledge and experience in IT, information security and risk management.

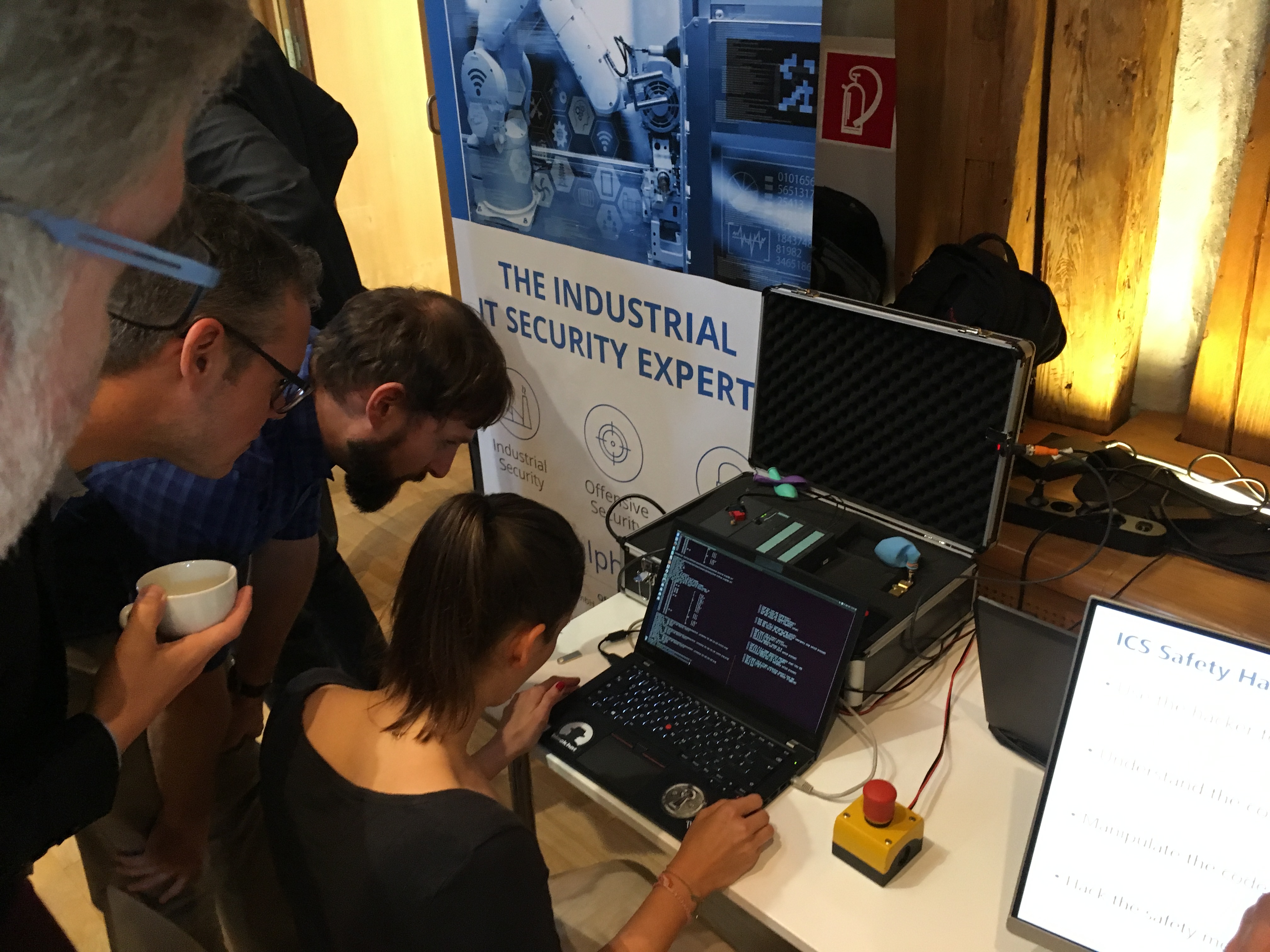

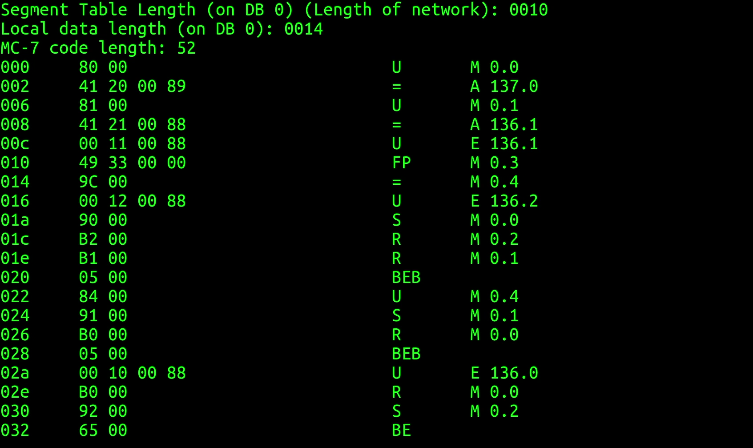

Industrial Control System (ICS) Safety Hacking Challenge

BesucherInnen nehmen die Perspektive eines ICS Hackers ein und versuchen, die Safety Mechanismen des Challenge Systems zu deaktivieren. Das Ziel des Hackers besteht in der Kompromittierung der Sensorfunktion und in der Abschaltung des Safety Mechanismus. Dazu können die BesucherInnen eine Siemens S7-300 Steuerung kompromittieren, die Befehle des binären Steuercodes verändern und live ausprobieren

Sehr geehrte Damen und Herren,

Die online Anmeldung ist geschlossen. Es stehen noch Plätze für die Veranstaltung zur Verfügung, bitte wenden Sie sich an Julia Pammer (events@sba-research.org) um sich für die Veranstaltung anzumelden.

(ISC)2 Austria Chapter & ISACA Austria Chapter